Estoy muy contento con mi amplificador Yamaha RX-V461, con el que escucho música en el salón y al que tengo conectado el Blu-Ray, la televisión, ordenador, etc.

Lo compré hace más de 10 años y solo le pongo dos pegas:

- Que ya le fallan algunos botones del mando a distancia, entre ellos los dos botones de volumen, que lo hacen casi inservible…

- Que no tiene bluetooth

La primera de las pegas, el que le fallen los botones del mando tiene fácil solución, y la contaré en otra entrada más adelante.

Hoy voy a contar cómo resolví anoche en apenas una hora la segunda de las pegas, el que no tenga bluetooth y por tanto no pueda reproducir música desde el móvil, por ejemplo.

Es de estos proyectos sencillos (bueno, requiere su técnica), pero muy gratificantes, como el de cuando transformé un altavoz Bose SoundDock con el conector de iPod roto y le añadí bluetooth, una entrada de línea y control de volumen (ver esta entrada).

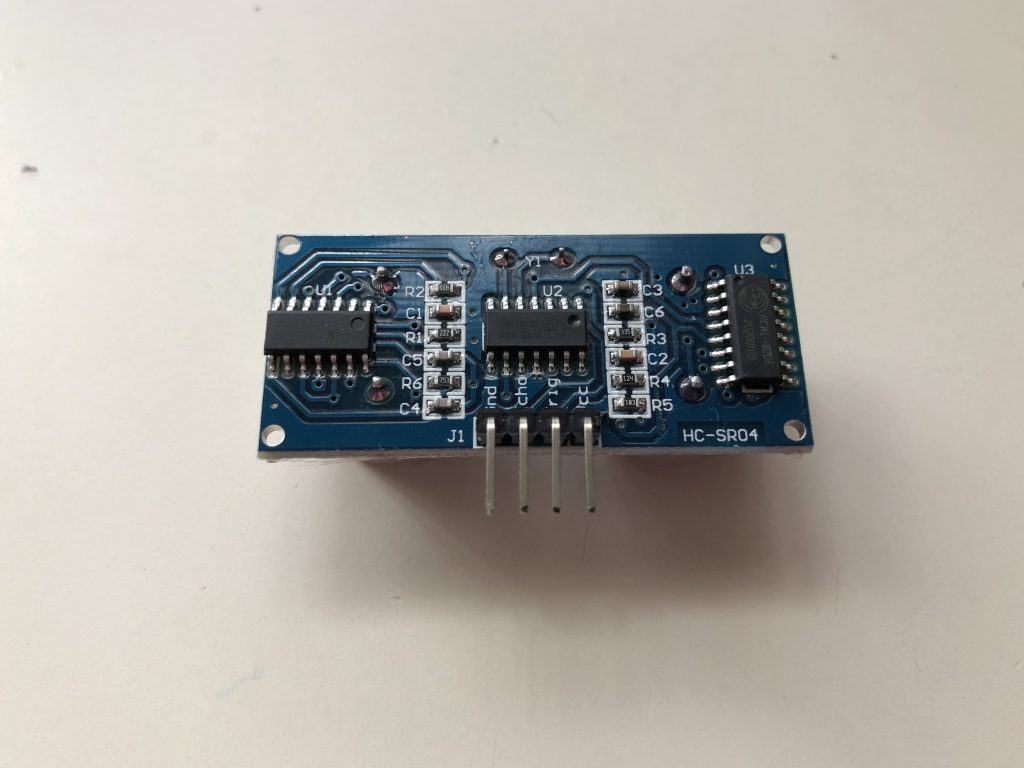

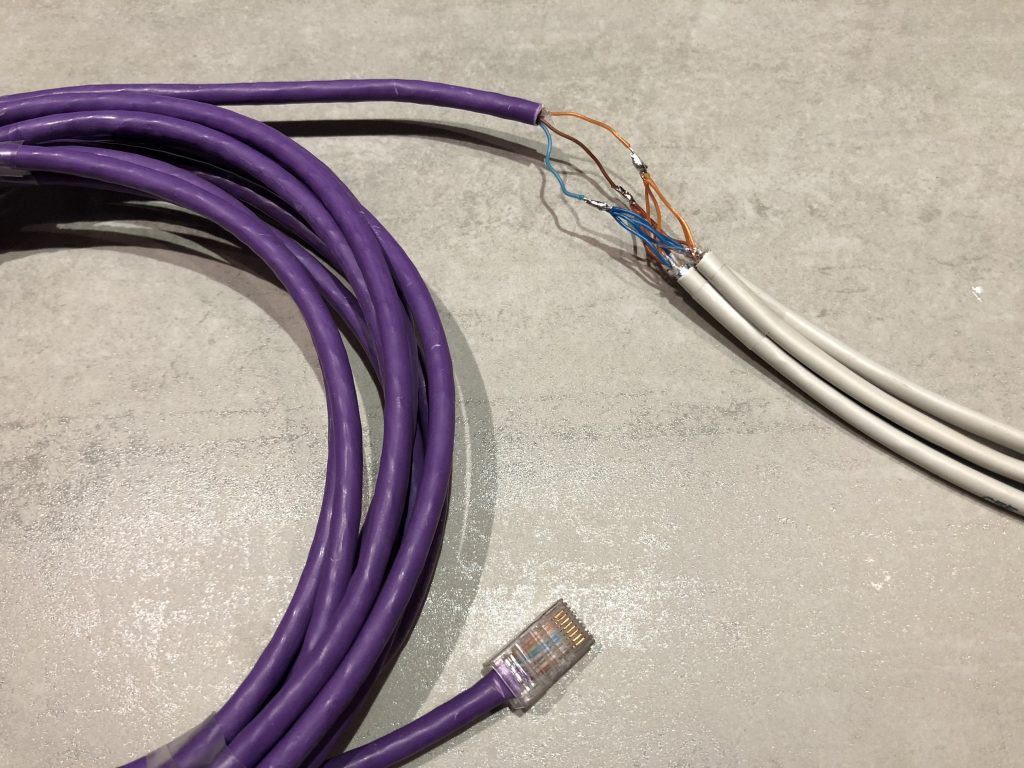

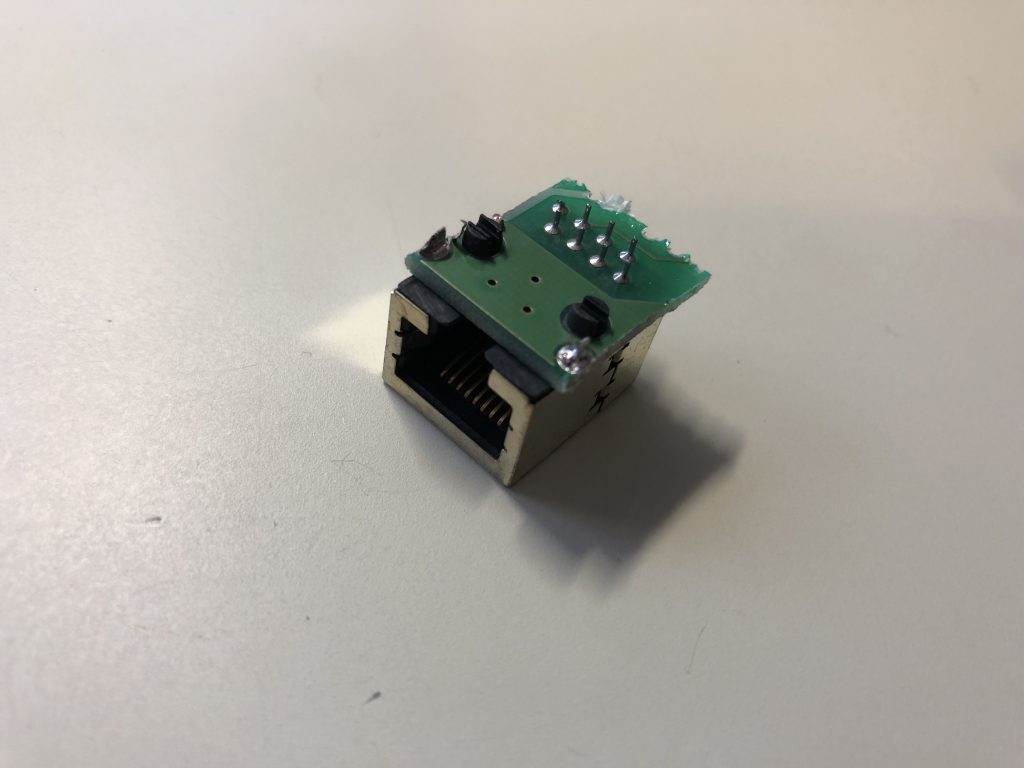

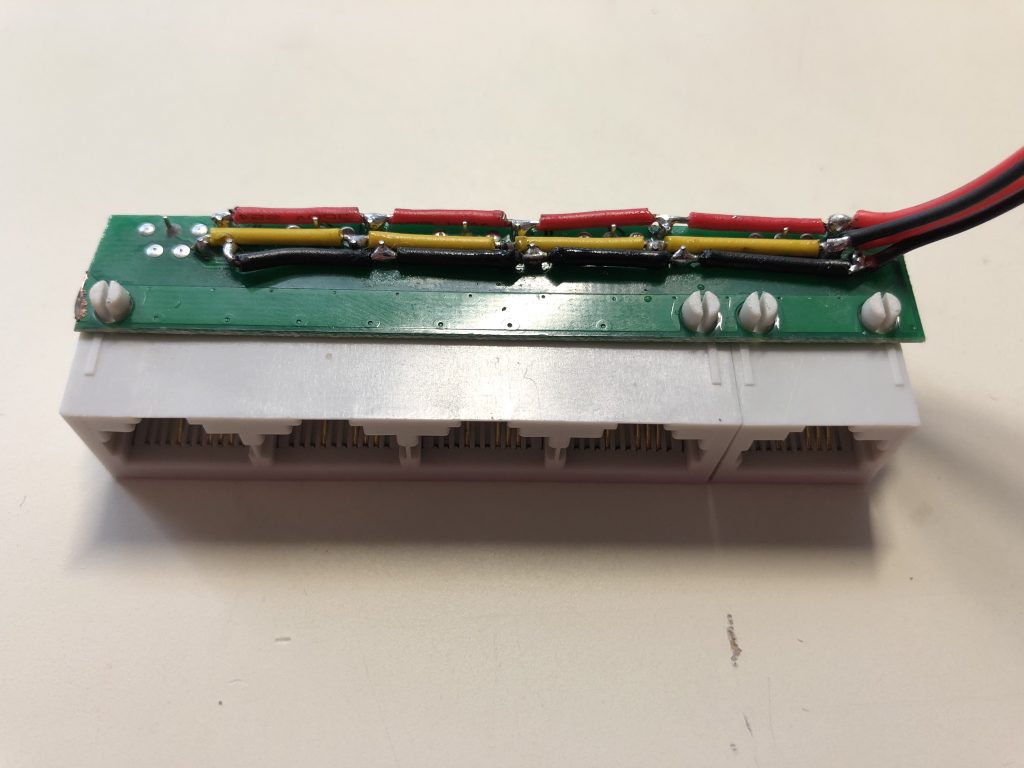

Voy a introducirle un módulo de bluetooth VHM-314, que es muy común y barato (compré este, por poco más de 5€):

Es muy pequeño, de unos 3 cm x 3 cm.

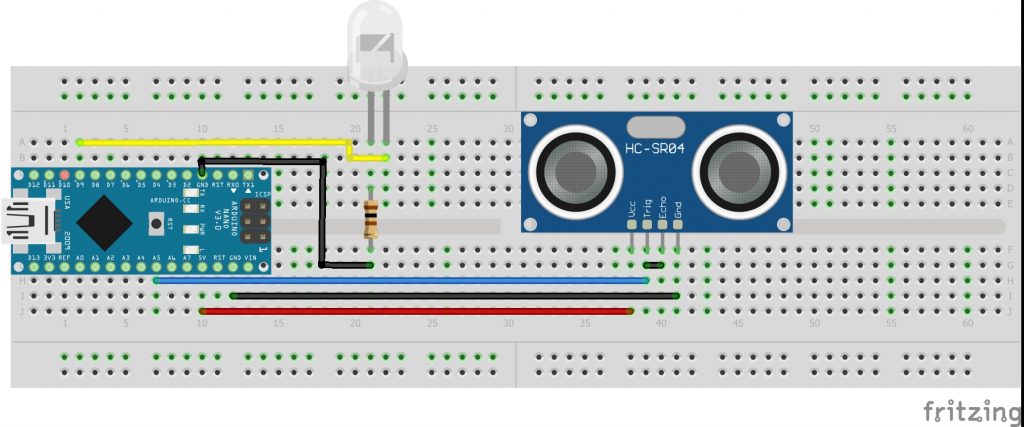

Buscaré dentro del amplificador algún punto de 5V, y buscaré también una entrada adecuada de audio al que dejarlo conectado.

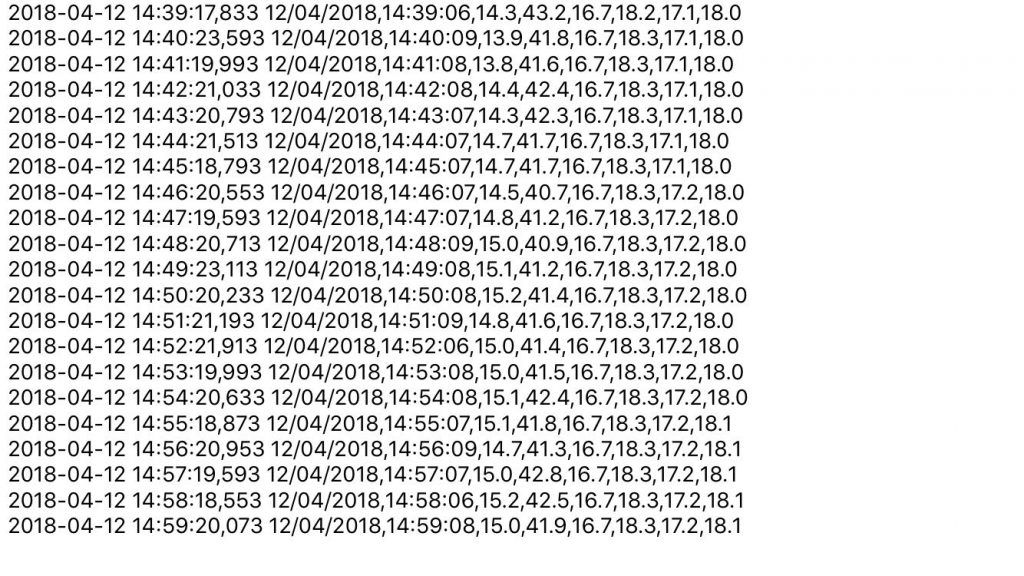

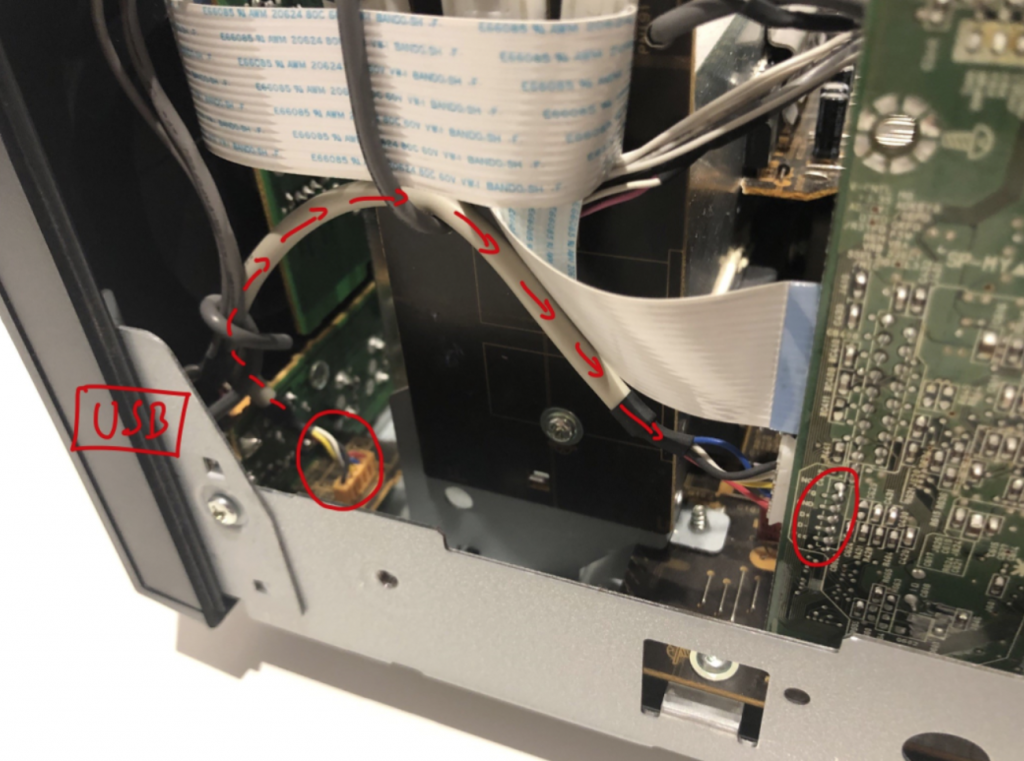

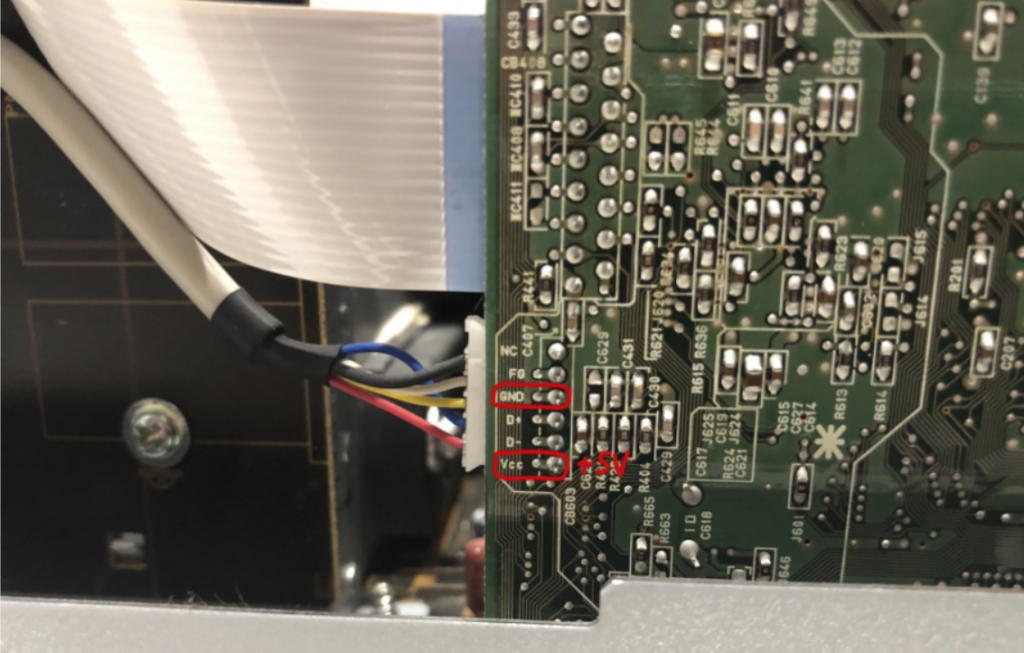

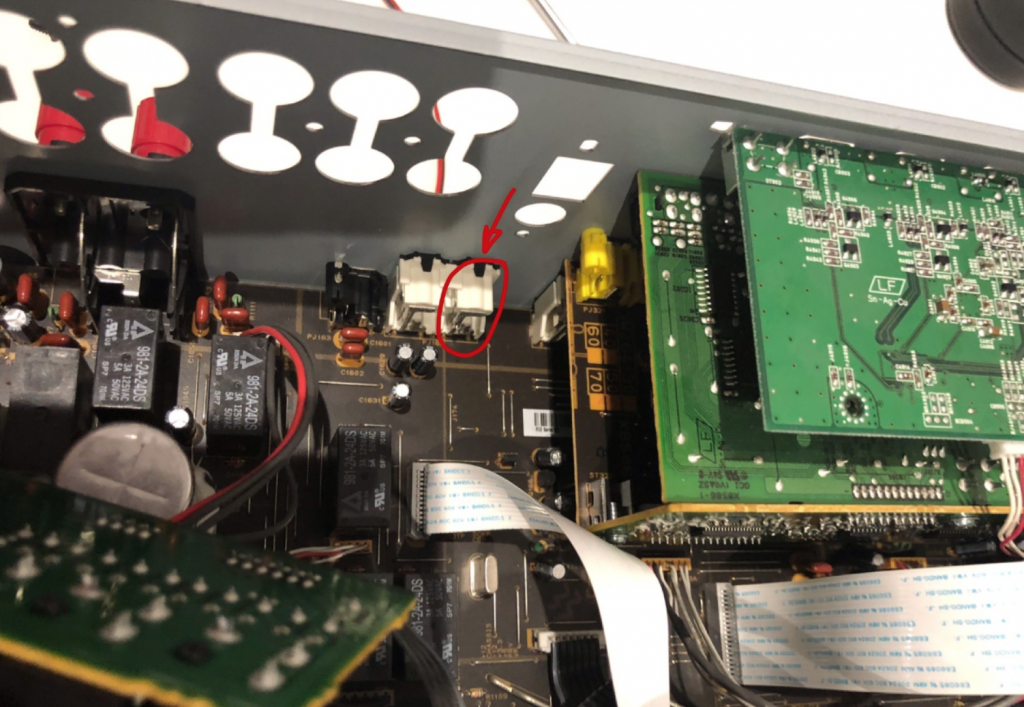

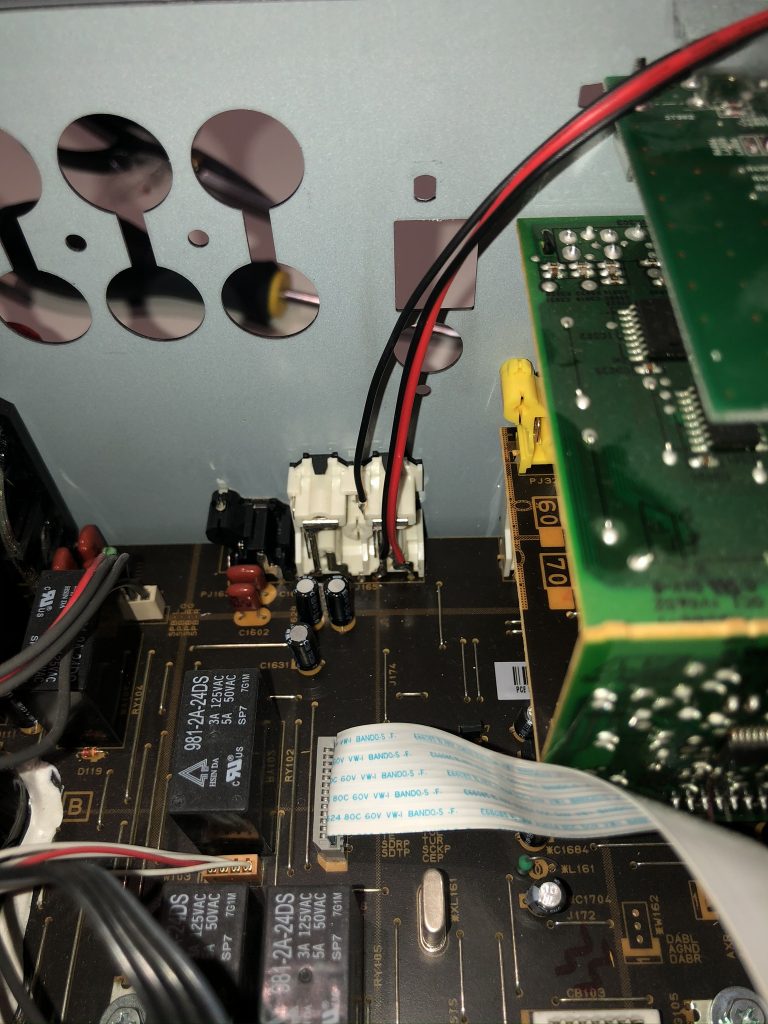

Quito la tapa del aparato y me pongo a buscar dónde robar 5V… Tras descartar varias alternativas me decanto por la entrada de USB, que se alimenta con 5V. Sigo la conexión de USB y llego a la placa de la que parte. Ahí está muy bien indicada la alimentación. Mido por si acaso con el polímetro y son 5.0V clavados.

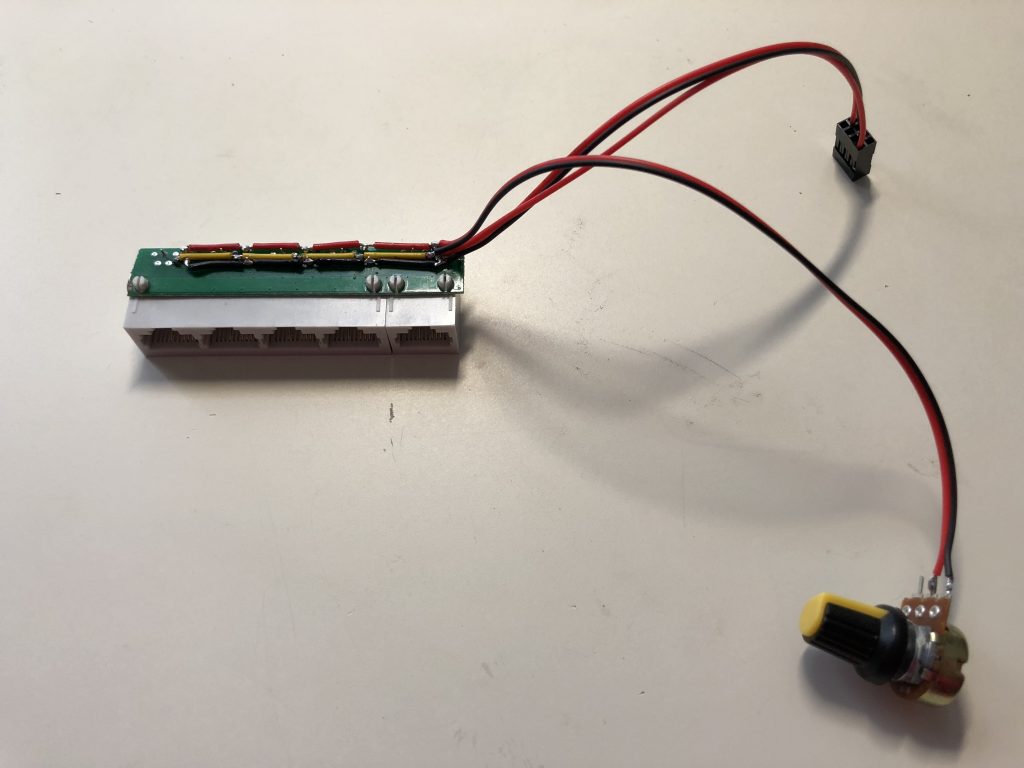

Decidir a qué entrada de audio conectarlo es más difícil. Primero, no quiero condenar ninguna entrada que ya use o que pueda usar en el futuro. Al principio barajé poner un interruptor para poder desactivarlo si quisiese, y así podría usar cualquier entrada para su uso original, pero al final lo descarté. Y en segundo lugar, prefiero que sea una entrada accesible para soldar sin muchos problemas y no tener que desmontar demasiado.

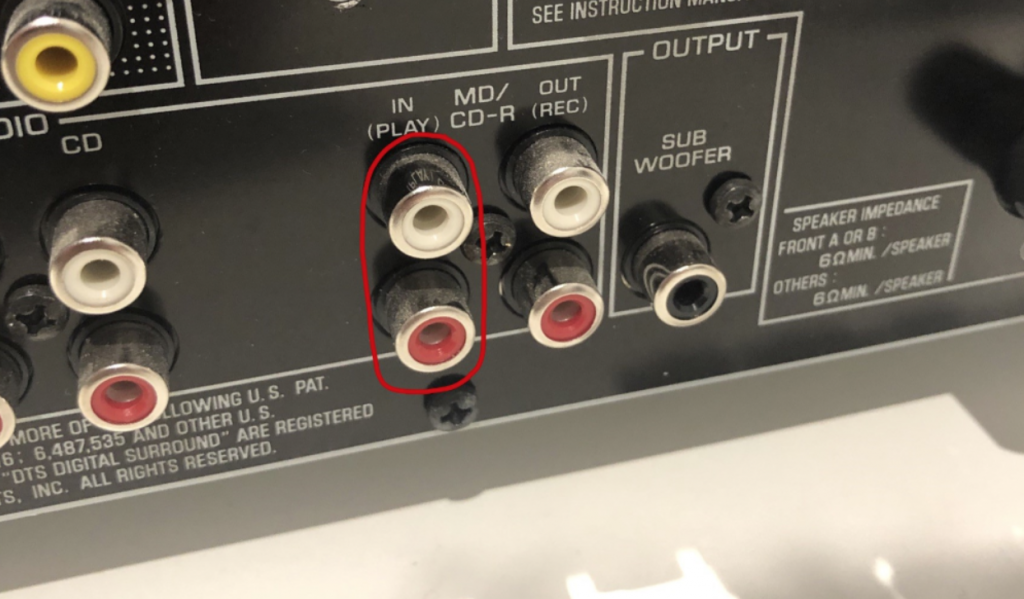

Al final me decanto por la entrada de audio de la grabadora de MiniDisc/CD, que ni he usado en mi vida, ni tengo el aparato, ni creo que nadie use nunca más. Pero el motivo principal es que es la entrada más accesible, y solo tengo que desmontar dos plaquitas que me estorban un poco (la caja de la antena, y el bloque de conectores de los altavoces).

Desmonto la cajita de la antena y echo un vistazo. Con el polímetro identifico qué pertenece a audio izquierdo, derecho y tierra.

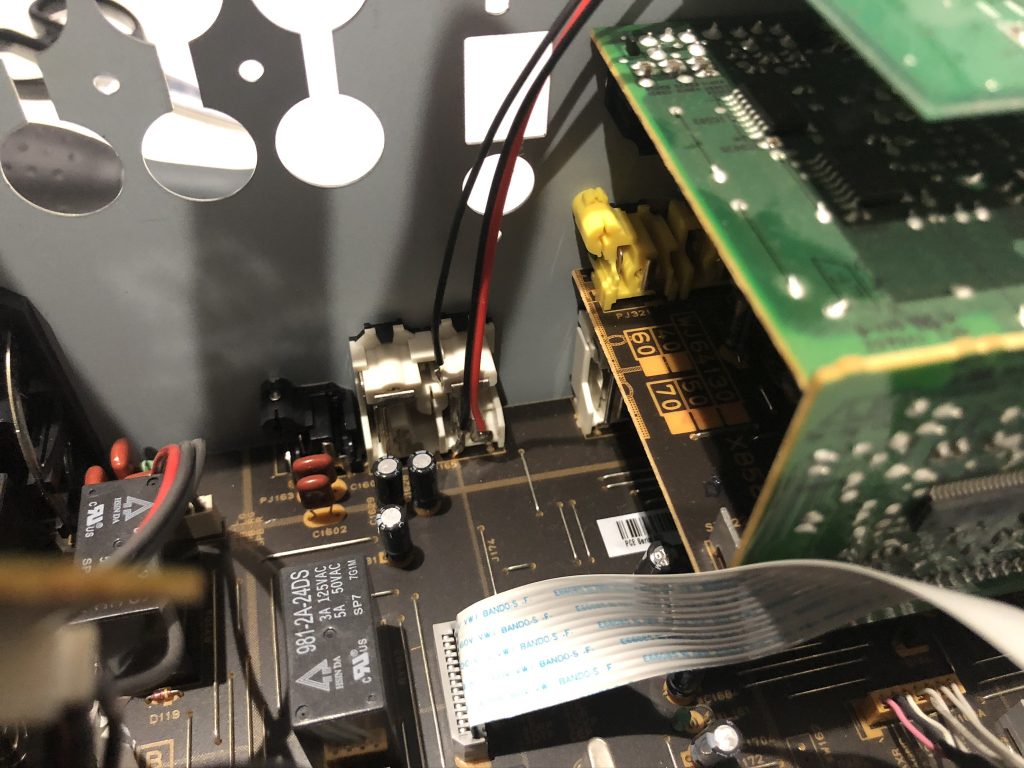

Desmonto también la placa de conectores de altavoces.

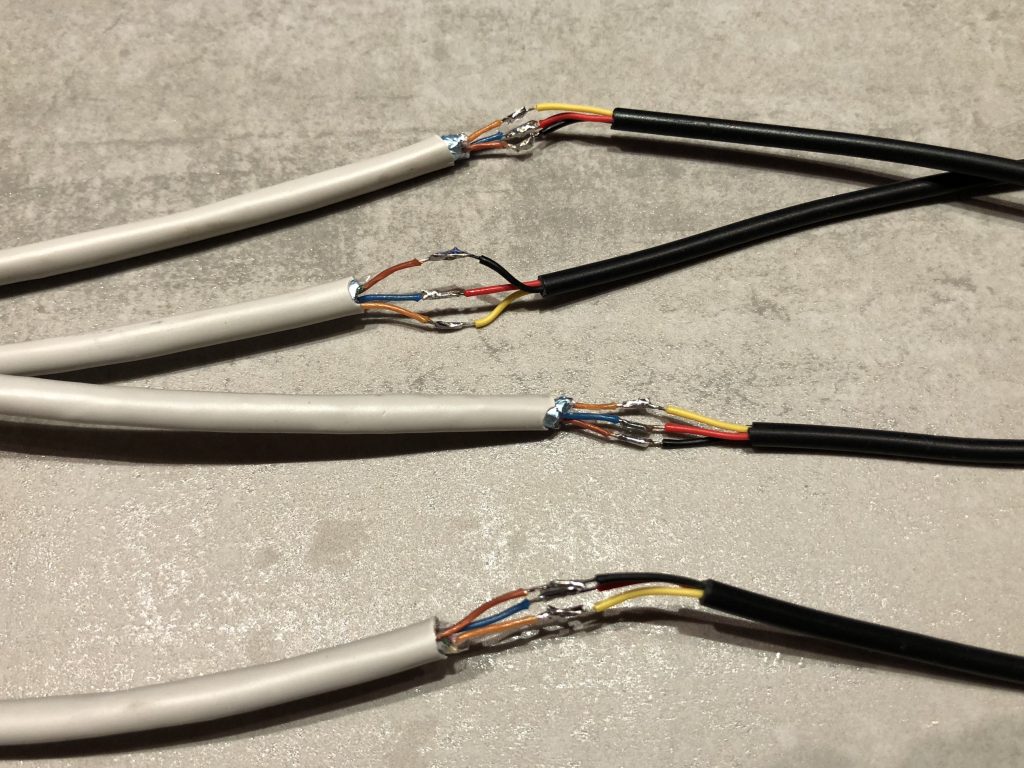

Y con mucha paciencia y pulso, sueldo los cables de audio izq, der y tierra.

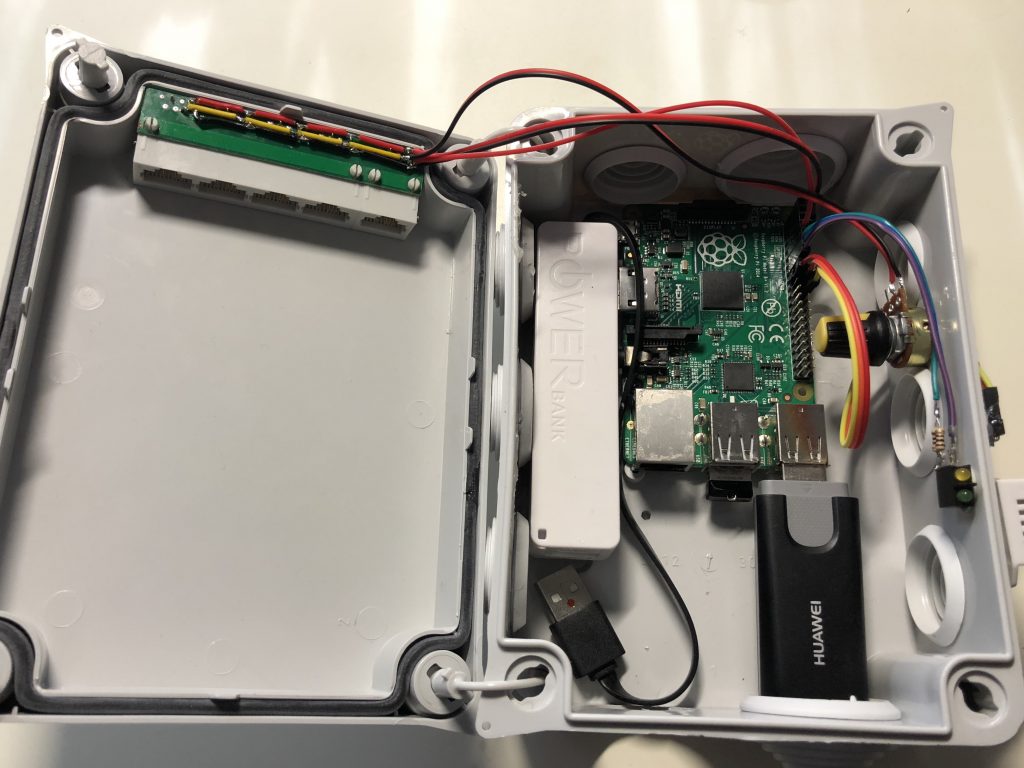

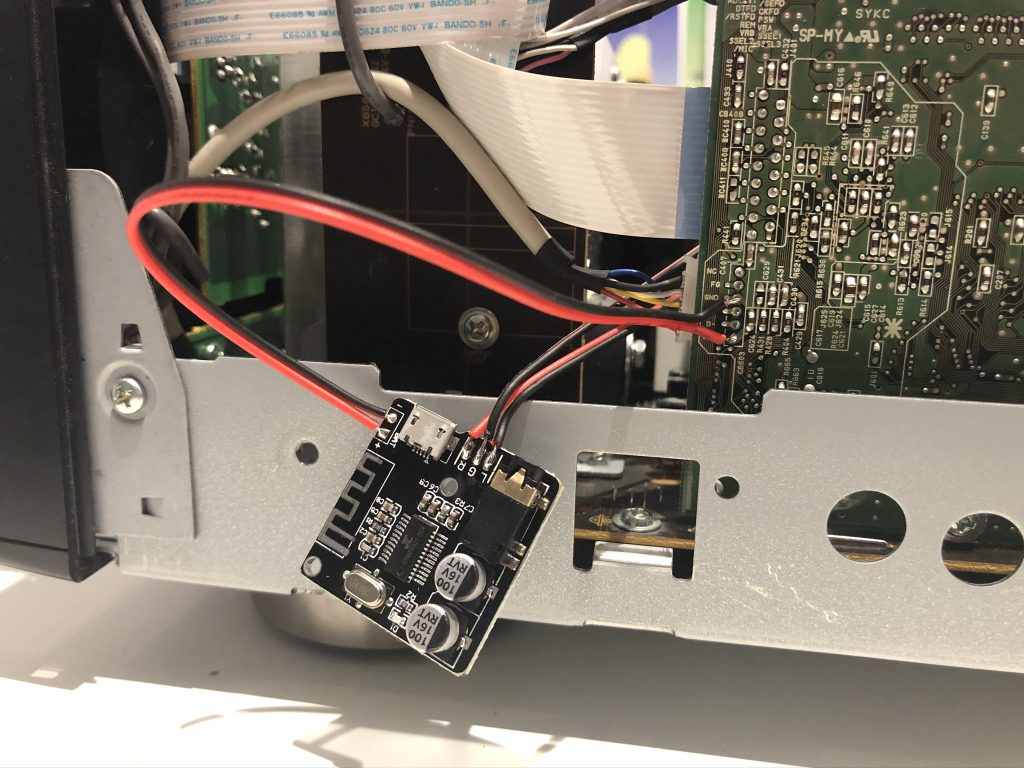

Sueldo los otros extremos de estos tres cables al módulo de bluetooth, y me lo llevo todo a la zona donde voy a conectarlo a los 5V. Ahí conecto a VCC y GND los dos cables de alimentación del módulo y listo. Me dejo cable suelto por si algún día le pongo un interruptor.

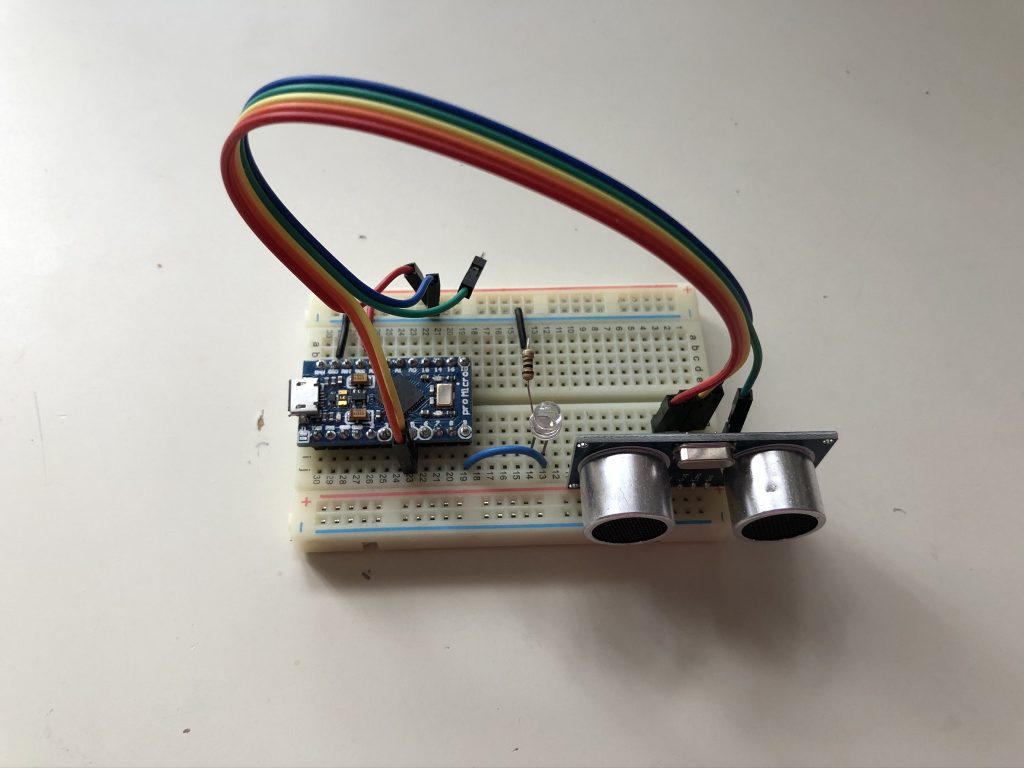

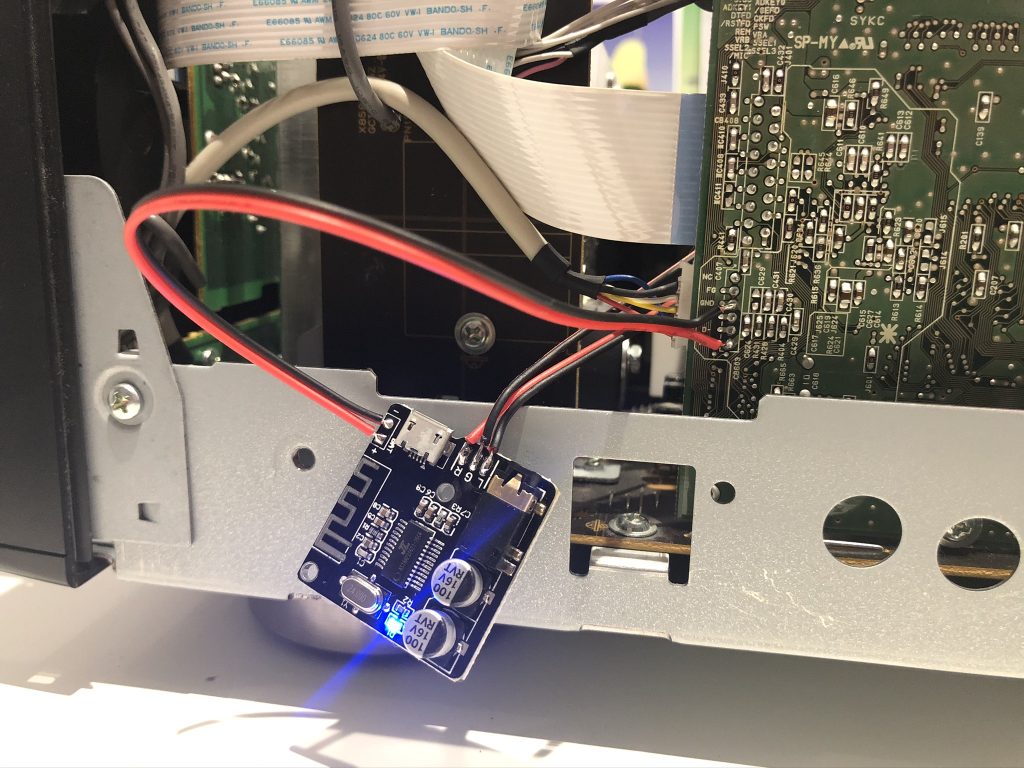

Enchufo el amplificador y lo enciendo, a ver si funciona. Se enciende un led azul, así que parece que todo en orden. Vuelvo a conectar la caja de conectores de altavoces y la de la antena, y conecto un altavoz, para ver si funciona.

Con el móvil busco dispositivos bluetooth, y encuentro uno llamado VHM-314 (es una pena que no se pueda cambiar el nombre). Me conecto a él, pongo una canción, juego en la cadena a encontrar el modo de audio adecuado, subo el volumen y ¡voilá! ¡funciona! Subo el volumen bastante alto (sin pasarme, que era de noche) y se oye muy bien.

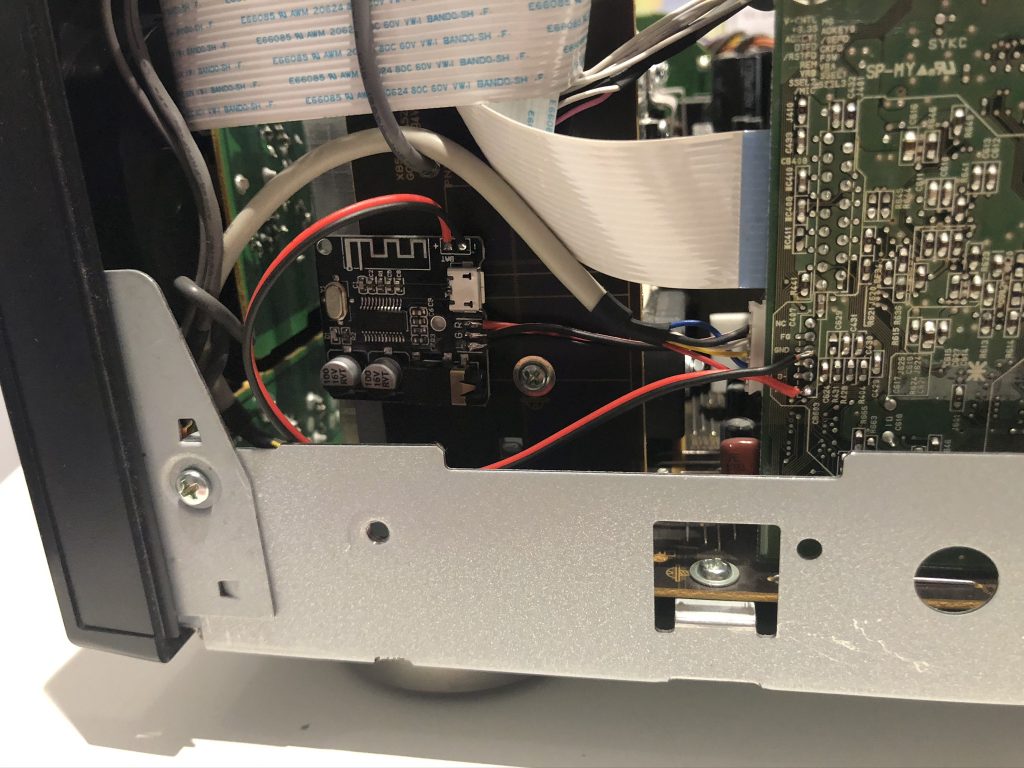

Con un poco de cinta de doble cara pego el módulo a una placa que está ahí muy a mano.

Cierro la tapa, y ya está, como nuevo, pero ahora con bluetooth.